آشنایی با حملات دیداس DDos

در این مقاله از تاپ سایت 98 قصد داریم شما را با حملات دیداس DDos که یکی از مباحث هک میباشد آشنا کنیم.

توجه: تست این مسئله می تواند باعث به کار افتادن وبسایت شود و خسارت زیادی را به آن مجموعه وارد کند و شما را سالها راهی زندان نماید از هرگونه تست و آزمایش حمله DDos بر روی سایت ها مخصوصا سایت های فارسی جدا خودداری فرمائید..

معنی DDoS: DDoS چیست؟

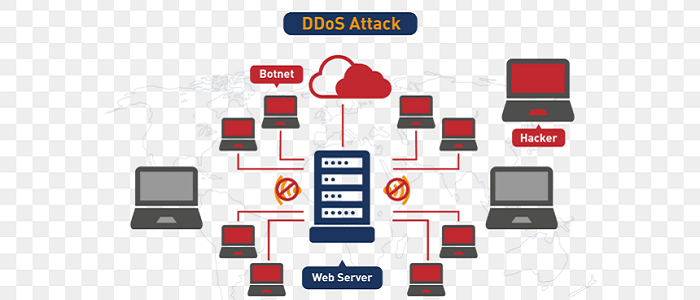

حملات توزیع شده انکار سرویس (DDoS) زیرمجموعه ای از حملات انکار سرویس (DoS) هستند. حمله DDoS شامل چندین دستگاه آنلاین متصل است که در مجموع به عنوان بات نت شناخته می شوند ، که برای غلبه بر یک وب سایت هدف با ترافیک جعلی استفاده می شود.

برخلاف سایر حملات سایبری ، حملات DDoS سعی نمی کند محیط امنیتی شما را نقض کند. در عوض ، هدف حمله DDoS این است که وب سایت و سرورهای شما در دسترس کاربران قانونی قرار نگیرد.

دیداس DDoS همچنین می تواند به عنوان یک صفحه دود برای سایر فعالیت های مخرب و برای از بین بردن وسایل امنیتی استفاده شود و محیط امنیتی هدف را نقض کند.

حمله موفقیت آمیز انکار خدمات ، یک رویداد بسیار قابل توجه است که بر کل پایگاه آنلاین کاربران تأثیر می گذارد. این امر آن را به سلاحی محبوب برای هکتیویست ها ، خرابکاران سایبری ، اخاذی ها و هر کس دیگری که به دنبال کسب یک هدف یا قهرمانی است تبدیل می کند.

حملات DDoS می تواند به صورت پشت سر هم انجام شود یا حملات مکرر را انجام دهد ، اما در هر صورت تأثیر بر وب سایت یا تجارت می تواند روزها ، هفته ها و حتی ماه ها ادامه یابد ، زیرا سازمان تلاش می کند بازیابی شود.

این می تواند DDoS را برای هر سازمان آنلاین بسیار مخرب کند. در میان موارد دیگر ، حملات DDoS می تواند منجر به از دست دادن درآمد ، تضعیف اعتماد مصرف کننده ، وادار کردن به سرمایه گذاری برای جبران خسارت و آسیب طولانی مدت به شهرت شود.

DoS در مقابل DDoS

تفاوت بین حملات انکار خدمات به طور منظم و توزیع شده قابل توجه است. در حمله DoS ، مرتکب از یک اتصال اینترنتی واحد استفاده می کند یا از آسیب پذیری نرم افزار سوء استفاده می کند یا هدف را با درخواست های جعلی پر می کند، معمولاً در تلاش برای خالی کردن منابع سرور به عنوان مثال ،RAM و CPU .

از سوی دیگر ، حملات توزیع نشده خدمات (DDoS) از چندین دستگاه متصل که در اینترنت توزیع می شوند ، اجرا می شود. این بارهای چند نفره و چند دستگاهی عموماً سخت تر منحرف می شوند ، بیشتر به دلیل حجم زیاد وسایل درگیر.

برخلاف حملات تک منبع DoS ، حملات DDoS تمایل دارند زیرساخت های شبکه را مورد هدف قرار دهند تا حجم زیادی از ترافیک را اشباع کنند.

حملات DDoS همچنین در نحوه اجرای آنها متفاوت است. به طور کلی ، حملات انکار سرویس با استفاده از اسکریپت های داخلی یا ابزارهای DoS به عنوان مثال ،Low Orbit Ion Canon انجام می شود ، در حالی که حملات DDoS از بات نت ها (مجموعه های بزرگی از دستگاه های متصل مانند موبایل ، کامپیوتر یا روترهای آلوده به بدافزارها امکان کنترل از راه دور توسط مهاجم) انجام می شود.

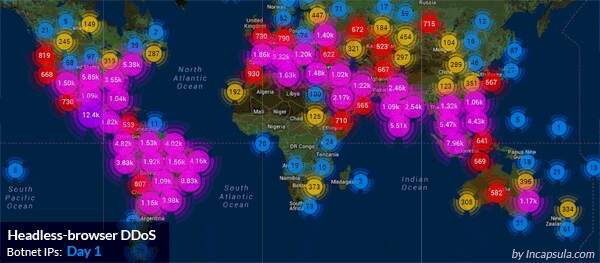

بات نت های DDoS : انجام حملات در مقیاس بزرگ

بات نت مجموعه ای از دستگاه های متصل ربوده مورد استفاده برای حملات سایبری که از راه دور از مرکز فرماندهی و کنترل (C & C) کنترل می شود. اینها معمولاً شامل رایانه های شخصی ، تلفن های همراه ، دستگاه های اینترنت اشیاء نا امن و حتی منابع خدمات عمومی ابری است.

مهاجمان از بدافزارها و تکنیک های دیگر برای به خطر انداختن یک دستگاه استفاده می کنند و آن را به یک "زامبی" در بات نت مهاجم تبدیل می کنند.

بات نت ها با استفاده از قدرت بسیاری از ماشین ها و مخفی کردن منبع ترافیک ، مهاجمان را قادر می سازند تا حملات DDoS را انجام دهند. از آنجا که ترافیک توزیع می شود ، برای ابزارها و تیم های امنیتی تشخیص اینکه یک حمله DDoS در حال وقوع است تا دیر نشده است.

انواع حملات DDoS

حملات DoS را می توان به دو دسته کلی حملات لایه برنامه و حملات لایه شبکه تقسیم کرد. هر یک از این نوع حملات DDoS پارامترها و رفتارهای خاصی را که در طول حمله مورد استفاده قرار می گیرند و همچنین هدف حمله را مشخص می کند.

- حملات لایه برنامه (با نام مستعار ، حملات لایه 7) می تواند تهدیدهای DoS یا DDoS باشد که با ارسال تعداد زیادی درخواست که نیاز به رسیدگی و پردازش منابع زیاد دارند ، سرور را بیش از حد بار می کنند. در میان سایر بردارهای حملات ، این دسته شامل سیل HTTP ، حملات آهسته به عنوان مثال ، Slowloris یاRUDY و حملات سیل درخواست DNS می شود .

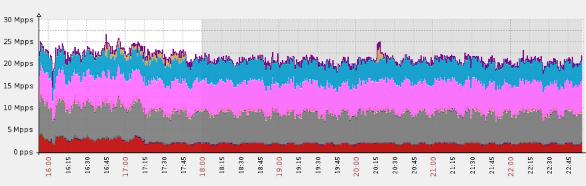

وب سایت بازی با سیل DNS عظیمی روبرو شد و به بیش از 25 میلیون بسته در ثانیه رسید.

اندازه حملات لایه برنامه معمولاً بر اساس درخواست در ثانیه (RPS) اندازه گیری می شود ، به طوری که بیش از 50 تا 100 RPS برای فلج کردن اکثر وب سایت های متوسط نیاز نیست.

- حملات لایه شبکه (با نام مستعار ، حملات لایه 3-4) تقریباً همیشه حملات DDoS برای مسدود کردن "خطوط لوله" اتصال شبکه شما هستند. بردارهای حمله در این دسته شامل سیل UDP ، سیل SYN ، تقویت NTP و حملات تقویت DNS و موارد دیگر است.

هر یک از این موارد می تواند برای جلوگیری از دسترسی به سرورهای شما مورد استفاده قرار گیرد و در عین حال باعث خسارت های شدید عملیاتی مانند تعلیق حساب و هزینه های اضافی شود.

حملات DDoS تقریباً همیشه رویدادهای پر رفت و آمد هستند که معمولاً بر حسب گیگابیت بر ثانیه (Gbps) یا بسته های بر ثانیه (PPS) اندازه گیری می شوند. بزرگترین حملات لایه شبکه می تواند از صدها گیگابیت بر ثانیه فراتر رود. با این حال ، 20 تا 40 گیگابیت بر ثانیه برای بستن کامل زیرساخت های شبکه کافی است.

دلایل DDoSing : انگیزه های مهاجمان

"DDoSsing" عمل انجام حمله DDoS را توصیف می کند. حملات انکار خدمات توسط افراد ، مشاغل و حتی دولت-ملت ها انجام می شود که هر کدام انگیزه خود را دارند.

هکتیویسم

هکتیویست ها از حملات DoS به عنوان ابزاری برای بیان انتقادات خود از همه چیز ، از جمله دولت ها و سیاستمداران ، از جمله "تجارت بزرگ" و رویدادهای جاری استفاده می کنند. اگر هکتیویست ها با شما مخالف باشند ، سایت شما از بین می رود (معروف به "تانگو پایین").

هکتیویستها که از نظر فنی کمتر از سایر انواع مهاجمان آگاه هستند ، از ابزارهای پیش ساخته برای انجام حملات علیه اهداف خود استفاده می کنند.

Anonymous شاید یکی از شناخته شده ترین گروه های هکتیویست باشد. آنها مسئول حمله سایبری در فوریه 2015 علیه داعش ، پس از حمله تروریستی دومی به دفترهای شارلی ابدو در پاریس ، و همچنین حمله علیه دولت برزیل و حامیان جام جهانی در ژوئن 2014 هستند .

خرابکاری سایبری

از خرابکاران سایبری اغلب به عنوان "بچه های اسکریپت" یاد می شود، زیرا آنها به اسکریپت ها و ابزارهای از پیش ساخته شده برای ایجاد ناراحتی برای همشهریان خود در اینترنت متکی هستند.

این خرابکاران اغلب نوجوانان بی حوصله ای هستند که به دنبال افزایش آدرنالین هستند یا می خواهند عصبانیت یا سرخوردگی خود را از موسسه ای (به عنوان مثال مدرسه) یا شخصی که احساس می کنند به آنها ظلم کرده تخلیه کنند. البته برخی فقط به دنبال توجه و احترام همسالان خود هستند.

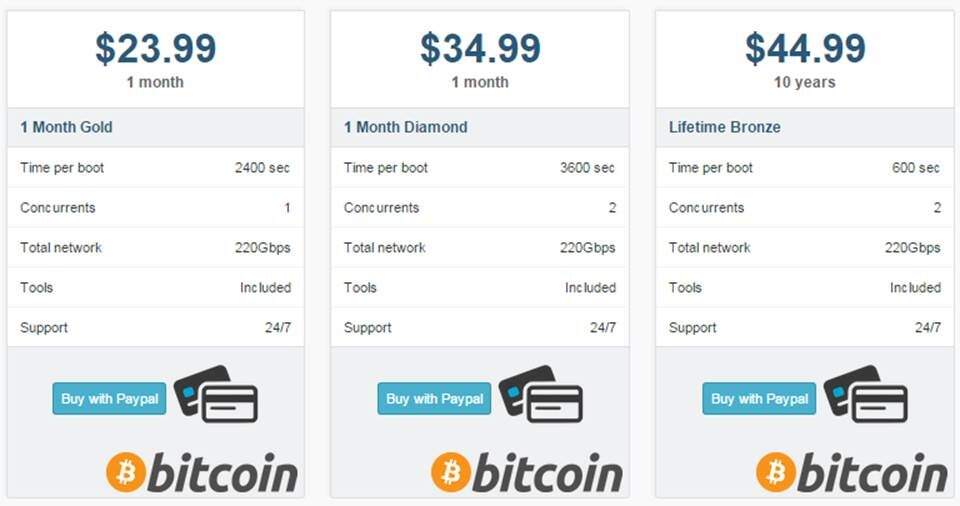

در کنار ابزارها و اسکریپت های از پیش ساخته شده ، خرابکاران سایبری همچنین از خدمات DDoS for-hire با نام مستعار ، booters یا stresser استفاده می کنند که می توان آنها را به صورت آنلاین خریداری کرد.

اخاذی

یکی از انگیزه های رایج برای حملات DDoS اخاذی است ، به این معنی که یک مجرم سایبری در ازای توقف (یا انجام ندادن) حمله فلج کننده DDoS پول می خواهد. چندین شرکت برجسته نرم افزاری آنلاین - از جمله MeetUp ، Bitly ، Vimeo و Basecamp - در حال دریافت این یادداشت های DDoS بوده اند ، برخی از آنها پس از امتناع از تسلیم شدن در برابر تهدیدهای اخاذیان ، آفلاین شده اند .

شبیه به خرابکاری سایبری ، این نوع حملات با وجود خدمات استرس زا و تقویت کننده فعال می شود.

رقابت تجاری

حملات DDoS به طور فزاینده ای به عنوان یک ابزار تجاری رقابتی مورد استفاده قرار می گیرد. برخی از این حملات برای جلوگیری از شرکت یک رقیب در یک رویداد مهم (به عنوان مثال ، دوشنبه سایبری) طراحی شده اند ، در حالی که برخی دیگر با هدف تعطیلی کامل مشاغل آنلاین برای ماه ها طراحی شده اند.

به هر حال ، ایده این است که اختلالی ایجاد شود که مشتریان شما را تشویق می کند تا به رقبا سر بزنند و در عین حال خسارت مالی و اعتبار نیز به بار آورند. هزینه متوسط حمله DDoS به یک سازمان می تواند 40000 دلار در ساعت باشد.

حملات ناشی از مشاجرات تجاری اغلب توسط "اسلحه های اجاره ای" حرفه ای تأمین مالی می شود و آنها را شناسایی می کند و از ابزارها و منابع اختصاصی برای حفظ حملات DDoS بسیار تهاجمی و مداوم استفاده می کند.

جنگ سایبری

حملات DDoS تحت حمایت دولت برای سکوت منتقدان دولتی و مخالفان داخلی و همچنین ابزاری برای برهم زدن خدمات حیاتی مالی ، بهداشتی و زیرساختی در کشورهای دشمن استفاده می شود.

این حملات توسط دولت-ملت ها پشتیبانی می شوند ، به این معنی که آنها کمپین هایی با بودجه خوب و سازماندهی شده هستند که توسط متخصصان متخصص فناوری اجرا می شوند.

رقابت شخصی

حملات DoS می تواند برای تسویه حساب شخصی یا ایجاد اختلال در مسابقات آنلاین استفاده شود. چنین حملاتی اغلب در زمینه بازی های آنلاین چند نفره رخ می دهد ، جایی که بازیکنان سلاح های DDoS را علیه یکدیگر و حتی علیه سرورهای بازی راه اندازی می کنند تا برتری داشته باشند یا با "ورق زدن میز" از شکست قریب الوقوع جلوگیری کنند.

حملات علیه بازیکنان اغلب حملات DoS هستند که با نرم افزارهای مخرب موجود در دسترس اجرا می شوند. برعکس ، حملات علیه سرورهای بازی احتمالاً حملات DDoS است که توسط عوامل استرس زا و راه انداز راه اندازی شده است.

DDoS برای اجارهDDoSsers و booters و stressers

ارائه دهندگان استخدام DDoS پیشنهاد می دهند که برای پرداخت ، حملات DDoS را از طرف دیگران انجام دهند. این بازیگران تهدید با نام های متعددی از جمله DDoSser ، booters و stresser شناخته می شوند. دسترسی گسترده DDoS به صورت اجاره ای باعث می شود تقریباً هرکسی بتواند حملات گسترده ای را انجام دهد.

یکی از دلایلی که ممکن است بازیگران با نام خاصی شناخته شوند این است که به عنوان یک سرویس حقوقی ظاهر شوند. به عنوان مثال ، افراد استرس زا معمولاً ادعا می کنند که برای آزمایش مقاومت سرور ، سرور را آزمایش می کنند. با این حال ، این بازیگران غالباً مالک سروری را که "آزمایش" می کنند ، تأیید نمی کنند تا اطمینان حاصل کنند که آزمایش ها قانونی هستند.

در مقابل ، بازیگرانی که از خود به عنوان booters و DDoSsers یاد می کنند ، معمولاً سعی نمی کنند ماهیت غیرقانونی خدمات خود را پنهان کنند.

نمونه ای از قیمت ها و ظرفیت های تبلیغاتی چکمه

نحوه جلوگیری از حملات DDoS - DIY

شما نمی توانید از حملات DoS جلوگیری کنید. مجرمان سایبری قصد حمله دارند. برخی بدون در نظر گرفتن دفاعی که وجود دارد ، به اهداف خود حمله می کنند. با این حال ، چند اقدام پیشگیرانه وجود دارد که می توانید به تنهایی انجام دهید:

- نظارت بر ترافیک خود برای یافتن ناهنجاری ها ، از جمله افزایش ترافیک بدون دلیل و بازدید از آدرس IP مشکوک و موقعیت جغرافیایی. همه اینها می تواند نشانه هایی باشد که مهاجمان قبل از ارتکاب به یک حمله تمام عیار ، تست های دفاعی خود را انجام می دهند. تشخیص اینها برای آنچه هستند می تواند به شما در آماده شدن برای حمله بعدی کمک کند.

- مراقب رسانه های اجتماعی (به ویژه توییتر) و سطل های زباله عمومی به عنوان مثال ،Pastebin.com باشید تا تهدیدها ، مکالمات و افتخارهایی که ممکن است اشاره به یک حمله ورودی داشته باشد را در نظر داشته باشید.

- استفاده از آزمایش DDoS شخص ثالث یعنی آزمایش قلم را برای شبیه سازی حمله به زیرساخت فناوری اطلاعات خود در نظر بگیرید تا بتوانید هنگام فرا رسیدن لحظه حقیقت آماده باشید. هنگامی که این کار را انجام می دهید ، در برابر طیف گسترده ای از حملات ، نه فقط با آنهایی که با آنها آشنا هستید ، آزمایش کنید.

- یک برنامه واکنش و یک تیم واکنش سریع ایجاد کنید ، به این معنی که گروهی از افراد مشخص شده اند که وظیفه آنها به حداقل رساندن تأثیر حمله است. هنگام برنامه ریزی ، روش هایی را برای تیم های پشتیبانی مشتری و ارتباطات خود در نظر بگیرید ، نه فقط برای متخصصان فناوری اطلاعات.

برای محافظت واقعی در برابر حملات مدرن DDoS ، باید از راه حل کاهش DDoS استفاده کنید. راه حل ها را می توان در محل مورد نظر مستقر کرد ، اما بیشتر به عنوان سرویس توسط ارائه دهندگان شخص ثالث ارائه می شود. در مورد خدمات کاهش DDoS در قسمت زیر بیشتر توضیح می دهیم.

کاهش DDoS : حفاظت ضد DDoS چگونه کار می کند؟

این اولین قدم در انتخاب راه حل کاهش DDoS ارزیابی ریسک شما است. سوالات اساسی مهم عبارتند از:

- کدام دارایی های زیرساختی نیاز به حفاظت دارند؟

- نقاط نرم ، یا نقاط شکست واحد چیست؟

- چه چیزی برای حذف آنها لازم است؟

- چگونه و چه موقع متوجه خواهید شد که هدف قرار گرفته اید؟ آیا دیر می شود؟

- خسارت طولانی مدت چه آثار (مالی و غیره) دارد؟

با داشتن این اطلاعات ، وقت آن است که نگرانی های خود را اولویت بندی کرده و گزینه های مختلف کاهش DDoS را در چارچوب بودجه امنیتی خود بررسی کنید.

اگر از یک وب سایت تجاری یا برنامه های آنلاین استفاده می کنید به عنوان مثال ، برنامه های SaaS ، بانکداری آنلاین ، تجارت الکترونیکی، احتمالاً از محافظت همیشه روشن 7 24 24 می خواهید. از سوی دیگر ، یک شرکت حقوقی بزرگ ممکن است علاقه بیشتری به حفاظت از زیرساخت های خود ، از جمله سرورهای ایمیل ، سرورهای FTP و سیستم عامل های پشتیبان - نسبت به وب سایت خود داشته باشد. این نوع مشاغل ممکن است راه حل "درخواستی" را انتخاب کنند.

مرحله دوم انتخاب روش استقرار است. متداول ترین و موثرترین روش برای استقرار حفاظت DDoS درخواستی برای خدمات زیرساختی اصلی خود در کل زیر شبکه ، مسیریابی از طریق پروتکل دروازه مرزی ( BGP ) است. با این حال ، این فقط در صورت درخواست کار می کند و از شما می خواهد در صورت حمله راه حل امنیتی را به صورت دستی فعال کنید.

در نتیجه ، اگر برای برنامه وب خود به حفاظت DDoS همیشه فعال نیاز دارید ، باید از تغییر مسیر DNS برای تغییر مسیر کلیه ترافیک وب سایت (HTTP/HTTPS) از طریق شبکه ارائه دهنده حفاظت DDoS خود (معمولاً با شبکه تحویل محتوا یکپارچه شده است) استفاده کنید. به مزیت این راه حل این است که اکثر CDN ها مقیاس پذیری حین تماس را برای جذب حملات حجمی ارائه می دهند ، در عین حال تأخیر را به حداقل می رسانند و تحویل محتوا را تسریع می کنند.

کاهش حملات لایه شبکه

مقابله با حملات لایه شبکه به مقیاس پذیری بیشتری نیاز دارد - فراتر از آنچه شبکه شما می تواند ارائه دهد.

در نتیجه ، در صورت حمله ، یک اعلامیه BGP اعلام می شود تا اطمینان حاصل شود که تمام ترافیک ورودی از طریق مجموعه ای از مراکز اسکراب هدایت می شود. هر کدام از اینها ظرفیت پردازش صدها ترافیک با ارزش Gbps را دارند. سرورهای قدرتمندی که در مراکز اسکراب قرار دارند ، بسته های مخرب را فیلتر می کنند و فقط ترافیک تمیز را از طریق یک تونل GRE به سرور مبدا ارسال می کنند.

این روش کاهش در برابر حملات مستقیم به IP محافظت می کند و معمولاً با انواع زیرساخت ها و پروتکل های ارتباطی مانند UDP ، SMTP ، FTP ، VoIP سازگار است.

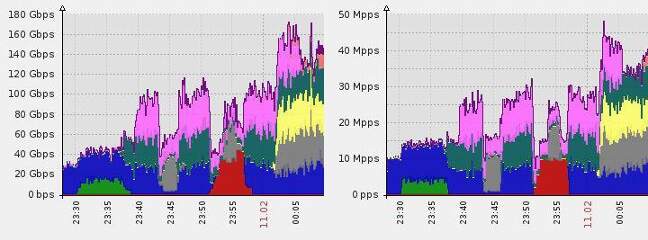

محافظت در برابر حمله تقویت NTP: 180Gbps و 50 میلیون بسته در ثانیه

کاهش حملات لایه برنامه

کاهش حملات لایه برنامه به راه حل های پروفایل ترافیک متکی است که می تواند بر اساس تقاضا افزایش یابد ، در حالی که می تواند بین ربات های مخرب و بازدیدکنندگان وب سایت قانونی تمایز قائل شود.

برای پروفایل ترافیک ، بهترین شیوه ها نیاز به روشهای ابتکاری مبتنی بر امضا و مبتنی بر رفتار دارند ، همراه با نمره شهرت IP و استفاده تدریجی از چالش های امنیتی به عنوان مثال ، JS و چالش های کوکی.

کاهش سیل HTTP هشت روزه: 690 میلیون درخواست DDoS از 180،000 IP بات نت

اینها با هم ، ترافیک ربات های مخرب را به طور دقیق فیلتر می کنند و در برابر حملات لایه برنامه بدون هیچ گونه تاثیری بر بازدیدکنندگان قانونی شما محافظت می کنند.

حفاظت از DDoS توسط Imperva

Imperva یک راه حل حفاظتی DDoS ارائه می دهد که حملات DDoS در مقیاس بزرگ را به سرعت کاهش می دهد ، بدون ایجاد اختلال در خدمات به کاربران قانونی. Imperva محافظت از وب سایت ها و برنامه های وب ، شبکه ها و زیرشبکه ها ، سرورهای نام دامنه (DNS) و آدرس های IP فردی را ارائه می دهد.

Imperva هر نوع حمله DDoS ، از جمله TCP SYN+ACK ، TCP Fragment ، UDP ، Slowloris ، Spoofing ، ICMP ، IGMP ، HTTP Flood ، Brute Force ، Connection Flood ، DNS Flood ، NXDomain ، Ping of Death ، Smurf ، Reflected را شناسایی و کاهش می دهد ICMP و UDP

حفاظت Imperva DDoS فراهم می کند:

- پشتیبانی از Anycast و Unicast ، به شما امکان می دهد حملات و آسیب پذیری ها را به طور خودکار شناسایی کرده و به آنها پاسخ دهید.

- تضمین SLA که حملات را در سه ثانیه یا کمتر مسدود می کند ، از قطع شدن و کاهش زمان بازیابی جلوگیری می کند.

- یک شبکه با ظرفیت بالا قادر به تجزیه و تحلیل بیش از 65 میلیارد بسته در ثانیه است.

- داشبورد های زنده به شما امکان می دهد وضعیت فعلی را ببینید ، حملات DDoS را شناسایی کرده و پارامترهای یک حمله را درک کنید.

موفق باشید.

نظرات کاربران

از دیدگاه مرتبط با موضوع استفاده نمایید.

از تبلیغ سایت یا شبکه اجتماعی خودداری فرمایید.

برای پاسخ گویی بهتر در سایت ثبت نام نمایید و سپس سوال خود را مطرح فرمایید.

اگر به دنبال کار پاره وقت هستید با ما تماس بگیرید.

اگر سوال یا نظری دارید در بخش کامنت ها بنویسید.اگر موضوع خاصی مد نظر شماست که در سایت موجود نیست در بخش کامنت ها بنویسید