حمله فیشینگ چیست

در این مقاله از تاپ سایت 98 قصد داریم به یکی دیگر از مباحث هک با عنوان فیشینگ (phishing) بپردازیم.

فیشینگ نوعی حمله مهندسی اجتماعی است که اغلب برای سرقت اطلاعات کاربران ، از جمله اطلاعات ورود به سیستم و شماره کارت اعتباری استفاده می شود.

این اتفاق می افتد زمانی که یک مهاجم ، خود را به عنوان یک نهاد مورد اعتماد معرفی می کند ، قربانی را مجبور می کند که یک ایمیل ، پیام فوری یا پیام متنی باز کند.

سپس گیرنده فریب داده می شود که روی لینک مخرب کلیک کند ، که می تواند منجر به نصب بدافزار ، قفل شدن سیستم به عنوان بخشی از حمله باج افزار یا افشای اطلاعات حساس شود .

حمله می تواند نتایج مخربی داشته باشد. برای افراد ، این شامل خریدهای غیر مجاز ، سرقت پول یا شناسایی سرقت می شود.

علاوه بر این ، فیشینگ اغلب برای به دست آوردن جایگاهی در شبکه های شرکتی یا دولتی به عنوان بخشی از حمله بزرگتر ، مانند رویداد تهدید مداوم پیشرفته (APT) استفاده می شود.

در این سناریو دوم، کارکنان به خطر بیافتد به منظور محیطی امنیتی بایپس، توزیع نرم افزارهای مخرب در داخل یک محیط بسته، یا به دست آوردن دسترسی به داده ها امن.

سازمانی که در معرض چنین حمله ای قرار می گیرد ، علاوه بر کاهش سهم بازار ، شهرت و اعتماد مصرف کننده ، ضررهای مالی شدیدی را متحمل می شود. بسته به دامنه ، یک تلاش فیشینگ ممکن است به یک حادثه امنیتی تبدیل شود که بهبود آن برای یک شرکت دشوار خواهد بود.

نمونه های حملات فیشینگ

موارد زیر یک تلاش رایج برای کلاهبرداری فیشینگ را نشان می دهد:

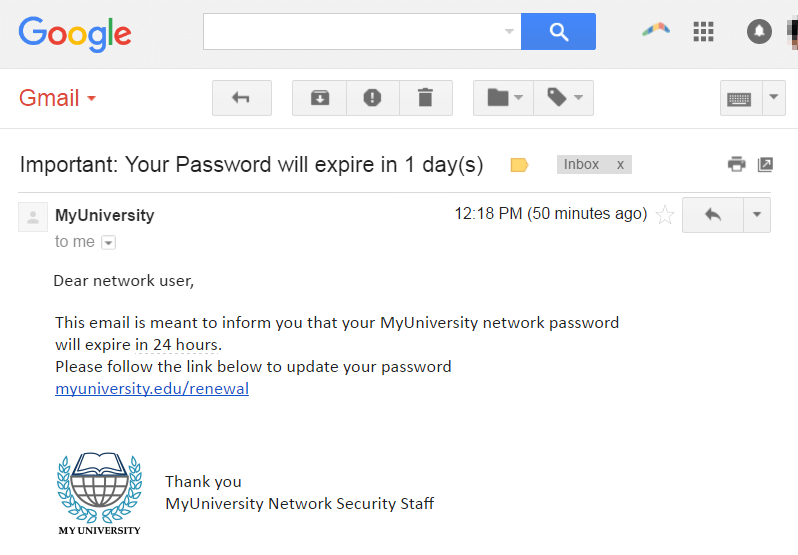

- یک ایمیل جعلی ظاهراً از myuniversity.edu به صورت دسته جمعی بین بیشتر اعضای هیئت علمی توزیع می شود.

- این ایمیل ادعا می کند که گذرواژه کاربر در حال انقضا است. دستورالعمل هایی داده می شود که به myuniversity.edu/renewal مراجعه کنید تا رمز عبور خود را در عرض 24 ساعت تمدید کنید.

با کلیک روی پیوند موارد مختلفی ممکن است رخ دهد. مثلا:

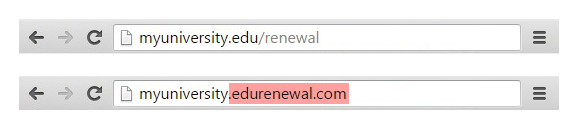

- کاربر به myuniversity.edurenewal.com هدایت می شود ، یک صفحه ساختگی دقیقاً مانند صفحه تجدید واقعی ظاهر می شود ، که در آن رمزهای عبور جدید و موجود درخواست می شود. مهاجم با نظارت بر صفحه ، رمز اصلی را ربوده تا به مناطق امن شبکه دانشگاه دسترسی پیدا کند.

- کاربر به صفحه تمدید رمز واقعی ارسال می شود. با این حال ، هنگام هدایت مجدد ، یک اسکریپت مخرب در پس زمینه فعال می شود تا کوکی جلسه کاربر را ربوده باشد. این منجر به یک حمله XSS منعکس شده می شود و به مجرم دسترسی ممتاز به شبکه دانشگاه می دهد.

کلاهبرداری های فیشینگ با ایمیل

فیشینگ ایمیل یک بازی اعداد است. مهاجمی که هزاران پیام متقلبانه ارسال می کند ، می تواند اطلاعات و مبالغ قابل توجهی را به دست آورد ، حتی اگر تنها درصد کمی از گیرندگان به دنبال کلاهبرداری باشند. همانطور که در بالا مشاهده شد ، تکنیک هایی وجود دارد که مهاجمان برای افزایش میزان موفقیت خود استفاده می کنند.

برای اولین بار ، آنها در طراحی پیام های فیشینگ تلاش می کنند تا ایمیل های واقعی یک سازمان جعلی را تقلید کنند. با استفاده از عبارت ، حروف تایپ ، آرم و امضا ، پیام ها مشروع به نظر می رسند.

علاوه بر این ، مهاجمان معمولاً سعی می کنند با ایجاد احساس فوریت ، کاربران را وارد عمل کنند. به عنوان مثال ، همانطور که قبلاً نشان داده شد ، یک ایمیل می تواند انقضای حساب را تهدید کند و گیرنده را در یک زمان سنج قرار دهد. اعمال چنین فشاری باعث می شود که کاربر کوشش کمتری داشته باشد و بیشتر مستعد خطا باشد.

در نهایت ، لینکهای داخل پیام ها شبیه همتایان قانونی خود هستند ، اما معمولاً دارای نام دامنه اشتباه یا زیر دامنه های اضافی هستند. در مثال بالا، myuniversity.edu/renewal URL به تغییر شد myuniversity.edurenewal.com . شباهت های بین این دو آدرس یک پیوند امن را ایجاد می کند و باعث می شود گیرنده کمتر متوجه حمله ای شود.

فیشینگ نیزه

فیشینگ نیزه Spear شخص یا شرکت خاصی را هدف قرار می دهد ، برعکس کاربران برنامه های تصادفی. این یک نسخه عمیق تر از فیشینگ است که نیاز به دانش خاصی در مورد یک سازمان ، از جمله ساختار قدرت آن دارد.

حمله ممکن است به شرح زیر انجام شود:

- مجرم در مورد اسامی کارکنان بخش بازاریابی سازمان تحقیق می کند و به آخرین فاکتورهای پروژه دسترسی پیدا می کند.

- به عنوان مدیر بازاریابی ، مهاجم با استفاده از یک عنوان موضوعی که روی آن نوشته شده است ، فاکتور به روز شده برای کمپین های Q3 به مدیر پروژه پروژه (PM) ایمیل می زند. متن ، سبک و لوگو شامل الگوی ایمیل استاندارد سازمان است.

- لینکی در ایمیل به یک سند داخلی محافظت شده با رمز عبور هدایت می شود ، که در واقع نسخه جعلی فاکتور سرقتی است.

- از PM درخواست می شود تا برای مشاهده سند وارد سیستم شوید. مهاجم اعتبارات خود را می دزدد و به مناطق حساس شبکه سازمان دسترسی کامل می یابد.

با ارائه اطلاعات ورود معتبر به مهاجم ، فیشینگ نیزه یک روش موثر برای اجرای اولین مرحله از APT است.

چگونه از فیشینگ جلوگیری کنیم

حفاظت از حملات فیشینگ مستلزم اقداماتی است که توسط کاربران و شرکت ها انجام می شود.

برای کاربران ، هوشیاری مهم است. یک پیام جعلی اغلب حاوی اشتباهات ظریف است که هویت واقعی آن را نشان می دهد. این موارد می تواند شامل اشتباهات املایی یا تغییر نام دامنه باشد ، همانطور که در مثال URL قبلی مشاهده شد. کاربران همچنین باید متوقف شوند و به این فکر کنند که چرا چنین ایمیلی را دریافت می کنند.

برای شرکتها ، تعدادی گام را می توان برای کاهش حملات فیشینگ و نیزه فیشینگ برداشت:

- احراز هویت دو عاملی (2FA) موثرترین راه برای مقابله با حملات فیشینگ است ، زیرا هنگام ورود به برنامه های حساس ، یک لایه تأیید اضافی اضافه می کند2FA به کاربران دو چیز متکی است: چیزی که آنها می دانند ، مانند گذرواژه و نام کاربری ، و چیزی که دارند ، مانند تلفن های هوشمند خود. حتی وقتی کارکنان به خطر بیافتند ، 2FA از استفاده از اعتبارنامه های آسیب دیده آنها جلوگیری می کند ، زیرا اینها به تنهایی برای ورود به کار کافی نیستند.

- علاوه بر استفاده از 2FA سازمان ها باید سیاست های دقیق مدیریت رمز عبور را اعمال کنند. به عنوان مثال ، کارکنان باید موظف باشند گذرواژه خود را به طور مکرر تغییر دهند و اجازه استفاده مجدد از رمز عبور برای چندین برنامه را نداشته باشند.

- کمپین های آموزشی همچنین می توانند با اعمال شیوه های ایمن مانند عدم کلیک روی لینکهای ایمیل خارجی ، به کاهش تهدید حملات فیشینگ کمک کنند.

موفق باشید.

نظرات کاربران

از دیدگاه مرتبط با موضوع استفاده نمایید.

از تبلیغ سایت یا شبکه اجتماعی خودداری فرمایید.

برای پاسخ گویی بهتر در سایت ثبت نام نمایید و سپس سوال خود را مطرح فرمایید.

اگر به دنبال کار پاره وقت هستید با ما تماس بگیرید.

اگر سوال یا نظری دارید در بخش کامنت ها بنویسید.اگر موضوع خاصی مد نظر شماست که در سایت موجود نیست در بخش کامنت ها بنویسید